Threema und Wire, deren Server in der Schweiz stehen. Threema bietet hier zudem den Abschluss eines Auftragsverarbeitungsvertrages an. Kontaktieren Sie uns hierfür unter: kontakt[at]rmprivacy. Durch sogenannte Scorewerte, versuchen Wirtschaftsauskunfteien ihren Kunden zuverlässige Informationen über die Kreditwürdigkeit potentieller oder bestehender…. Twitter E-Mail. Hauptproblem: Zugriff auf Kontaktdaten Dritter Die meisten Messenger-Dienste übermitteln Daten aus den Telefonbüchern der Nutzer, um diesem zeigen zu können, mit welchem seiner Kontakte die Kommunikation über den jeweiligen Dienst möglich ist.

Messenger-Dienste in der Kommunikation im Unternehmen Aufsichtsbehörden sehen die Nutzung von Messenger-Diensten in der betriebsinternen Kommunikation daher kritisch.

- Apple und der Datenschutz.

- gibt es eine app um whatsapp zu kontrollieren.

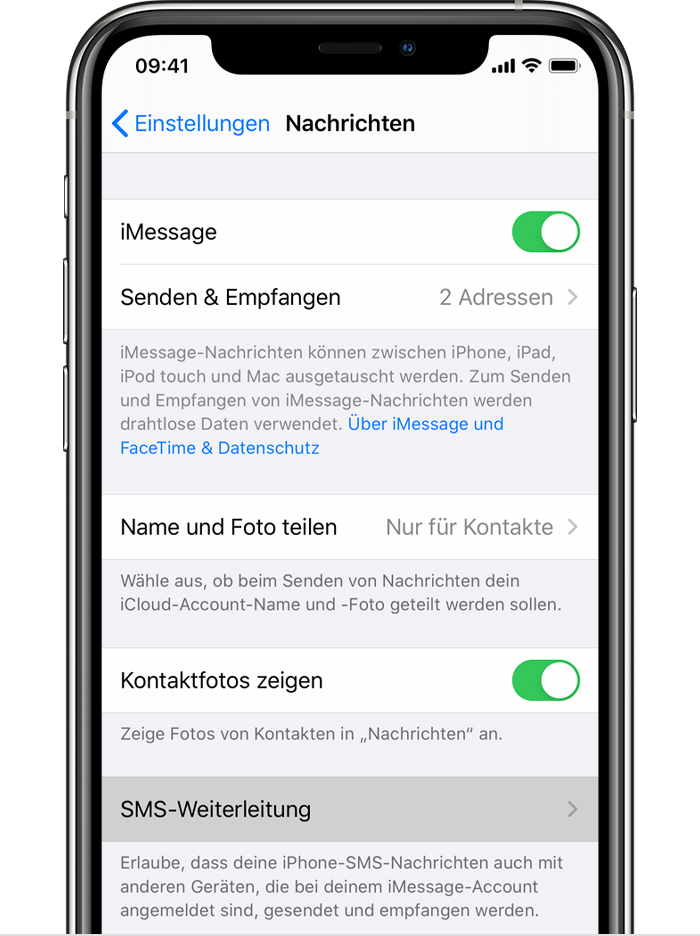

- So steht es um die iMessage Sicherheit eures Geräts.

Mobile Device Management-Software schafft abgetrennte Bereiche auf dem Smartphone, wahlweise über Drittanbieter oder teilweise ins Betriebssystem integriert, z. Diese sei nicht grundsätzlich unzulässig, sofern der Kunde auf datenschutzrechtliche Risiken hingewiesen wird, und ihm darüber hinaus Kommunikationswege angeboten werden, die datenschutzrechtlich unbedenklich sind z. Datenschutzfreundliche Anbieter Einfach umzusetzen und wenig risikobehaftet ist hingegen der Einsatz von Diensteanbietern, die die beschriebenen Anforderungen weitestgehend erfüllen, wie bspw.

Was ist zu tun? Jetzt könnte er die aktuelle Flaute bei Internet-Börsengängen beenden. Das Techniktool schlechthin ist das Smartphone, nicht das Notebook, das wir Älteren sofort als Arbeitswerkzeug sowie wichtigsten Zugang zum Netz und zur Kommunikation schätzen. Dann sind Sie eine Ausnahmeerscheinung. Jedenfalls, wenn man einer neuen Umfrage Glauben schenkt.

Meine Finanzen Finanzmarkt Digital bezahlen. Motor Elektromobilität Technik Digital. Im Auftrag Kiosk Technik. Sport in Zahlen. Apple Carkey im Test :.

Aktuelle Tageszeitung für Charlottenburg-Wilmersdorf

Michael Spehr Alle Artikel und Videos zu: iMessage. NET erweitert Service :.

Mit dem Messenger-Newsletter jetzt auch morgens informiert. Neuigkeiten des WWDC :. Whatsapp statt SMS :. Gustav Theile und Bastian Benrath Erreichbarkeit :.

iOS 13: Das Profilbild und den Namen in iMessage (automatisch) teilen

Britta Beeger Adam Mosseri im Interview :. Alexander Armbruster Neue Produkte von Apple :. Teurer Dollar-Mac und schnelles iOS Michael Spehr und Marco Dettweiler Vor Entwicklerkonferenz :. Apple will offenbar iTunes zerschlagen. Nach nur zwei Jahren :. Dual-Sim :. Messenger-Dienste :. Barley will Whatsapp zur Öffnung zwingen. Apple Homepod im Test :. Apple Entwicklerkonferenz :. Schlauer, nützlicher, benutzerfreundlicher. Tech-Talk :. Seitenkanalattacken :. Bewahrung der Privatsphäre :. Thiemo Heeg Apple iOS. Zupackende Umzugshelfer :.

So überträgt man Daten aufs neue iPhone. Erste Eindrücke :.

Am Stück chatten, nicht geschnitten! Martin Gropp Terrorbekämpfung :. Im Netz soll härter durchgegriffen werden.

Apple und der Datenschutz: Eine Bestandsaufnahme

Carsten Knop Inhaltlich werden keine Chatprotokolle gespeichert. Da Apple über diese Meta-Informationen verfügt, können Behörden diese auch verlangen. Dazu ist allerdings eine richterliche Anordnung notwendig. Dies ist dann der Fall, wenn ein Haftbefehl vorliegt oder die nationale Sicherheit bedroht ist.

Fragen und Antworten für Lehrkräfte

Anfang des Jahres verweigerte sich das Unternehmen dem Staat Werkzeuge zur Verfügung zu stellen, um iPhones zu entschlüsseln, und begründet diesen Schritt mit dem Schutz der Privatsphäre. Die grüne Sprechblase symbolisiert eine SMS.

Weiter zur Startseite. Mehr zum Thema. Schuld ist wohl ein iOS-Bug. Sicherheitslücke in iOS. Wer einen Computer am iPhone als vertrauenswürdig einstuft, bietet Hackern Angriffsfläche.